Вернуться к статье

Защита информации при использовании информационно-коммуникационных технологий

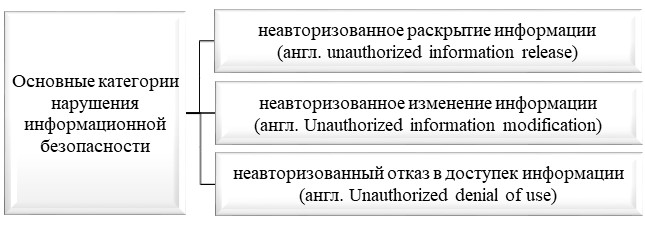

Рисунок 1 - Основные категории нарушения информационной безопасности, сформулированные Дж. Зальцера и М. Шрёдера

Рисунок 1 - Основные категории нарушения информационной безопасности, сформулированные Дж. Зальцера и М. Шрёдера

Политика конфиденциальности, обработки, хранения персональных данных и сбора статистической информации определяет политику Оператора в отношении обработки Данных Пользователей при использовании ими Ресурса, а также содержит сведения о реализуемых требованиях к защите персональных данных Пользователей и использовании файлов cookie согласно п. 1. ст. 6 № 152-ФЗ "О персональных данных". Подробнее о целях, сведениях и отзыве согласия.