АУТЕНТИФИКАЦИЯ ПО КЛАВИАТУРНОМУ ПОЧЕРКУ: ВЫГОДЫ И ПРОБЛЕМЫ ИСПОЛЬЗОВАНИЯ

Аюпова А.Р.1, Якупов А.Р.2, Шабалкина А.А.3

1ORCID: 0000-0002-6820-1605, кандидат физико-математических наук, 2студент экономико-математического факультета, 3студент экономико-математического факультета,

Нефтекамский филиал БашГУ

АУТЕНТИФИКАЦИЯ ПО КЛАВИАТУРНОМУ ПОЧЕРКУ: ВЫГОДЫ И ПРОБЛЕМЫ ИСПОЛЬЗОВАНИЯ

Аннотация

Аутентификация является одной из самых старых и одновременно актуальных проблем в области информационной безопасности. Уже ставшие догматами правила образования паролей не могут выдержать критику специалистов IT-индустрии. В статье рассматривается возможность устранения части недостатков парольного метода с помощью системы распознания клавиатурного почерка. Клавиатурный почерк относится к динамическим (поведенческим) биометрическим характеристикам, описывающим подсознательные действия, привычные для пользователя. А также подробно рассмотрены достоинства и недостатки данной системы.

Ключевые слова: аутентификация, идентификация, защита информации, клавиатурный почерк, пароль.

Ayupova A.R.1, Yakupov A.R.2, Shabalkina A.A.3

1ORCID: 0000-0002-6820-1605, PhD in Physics and Mathematics, 2Student of the Faculty of Economics and Mathematics, 3Student of the Faculty of Economics and Mathematics,

Neftekamsk branch of Bashkir State University,

KEYBOARD RHYTHM AUTHENTICATION: BENEFITS AND PROBLEMS OF USE

Abstract

Authentication is one of the oldest and at the same time topical problems in the field of information security. The rules of passwords forming that have already become dogmatic doesn't stand up to scrutiny of the specialists of the IT industry. The paper deals with the possibility of eliminating some of the shortcomings of the password method with the help of a keyboard rhythm recognition system. Keyboard rhythm refers to dynamic (behavioral) biometric characteristics describing subconscious actions, typical for a user. Also the advantages and disadvantages of this system are considered in detail.

Keywords: authentication, identification, information protection, keyboard rhythm, password.

Во время всеобщей информатизации особую важность и значение приобретают задачи защиты информации. Современная защита информации невозможна без процесса проверки подлинности вводимых данных - аутентификации. Широкое распространение получил парольный метод аутентификации, у которого имеется ряд и недостатков [1, С. 119], [4, С. 158]:

Решением части проблем является сочетание пароля и клавиатурного почерка человека. Клавиатурный почерк – это уникальный стиль ввода символов. Стиль ввода определяют: скорость удержания клавиши, время между нажатиями клавиш, особенности ввода сдвоенных или строенных нажатий и т.д. [2, С. 26], [8, С. 50].

Использование клавиатурного почерка дает заметное преимущество для пользователя – упрощенный пароль. Человеку будет достаточно запомнить удобную комбинацию, например, длина пароля может состоять от 4 до 8 символов. Учитывая особенности ввода, угроза хищения пароля злоумышленником становится менее приоритетной, так как скорость ввода может значительно отличаться.

Однако не стоит забывать, что человек никогда не будет вводить пароль абсолютно одинаковым образом. В биометрических методах аутентификации всегда допускается некоторая неточность. Этот недостаток может привести к следующим ошибкам:

- FRR (false rejection rate) – ошибка первого рода – вероятность не допустить в систему зарегистрированного пользователя;

- FAR (false access rate) – ошибка второго рода – вероятность пропустить в систему злоумышленника под видом зарегистрированного пользователя.

Еще одним недостатком является необходимость обучения программы, чтобы она запомнила особенности клавиатурного почерка пользователя и уменьшила вероятность FRR и FAR. Очевидно, что чем больше программа обучается, тем меньше вероятность возникновения ошибок, и тем выше защищенность системы.

Но самая серьезная проблема использования клавиатурного почерка – это сильная зависимость результата от психофизического состояния пользователя. Если человек плохо себя чувствует, он, возможно, не пройдет проверку подлинности, так как его скорость ввода может значительно ухудшиться. Нельзя не обойти и зависимость от опыта пользователя и технических характеристик клавиатуры [3, С. 232].

Не рекомендуются здесь к использованию слишком длинные пароли, так как это ухудшает результаты по причине того, что человек задумывается над вводом, вспоминая комбинацию – в первую очередь изменяется значение параметра времени между нажатиями клавиш. Это объясняется тем, что движения рук при вводе заученного недлинного пароля управляются подсознательным процессом мышления, следовательно, время ввода такого пароля будет примерно одинаковым в разных временных отрезках.

Также не исключено что злоумышленник, используя специальную программу – кейлогер, может выкрасть не только пароль, но и клавиатурный почерк пользователя.

Для проверки возможности реального использования сочетания методов клавиатурного почерка с паролями, была разработана программа «Клавиатурный почерк» (рис.1). Данная программа способна измерить основные показатели, такие как скорость ввода, время между нажатиями клавиш, время удержания клавиш, а также их средние значения для сравнения «выученного» пароля с вновь введенным. Дополнительно, для проверки метода клавиатурного почерка, предполагается, что злоумышленник знает пароль, но пытается обойти защиту и проникнуть в систему.

Рис. 1 – Интерфейс программы

В данной программе присутствуют основные элементы клавиатурного почерка:

- образец пароля;

- тест пароля;

- область для отображения информации;

- средние значения отображают показатели ввода пароля, усредненные по нескольким попыткам;

- скорость ввода пароля от начала до завершения;

- время удержания отображает таблицу, в которой указано время в миллисекундах (мс) для каждой клавиши с момента нажатия до момента отпускания кнопки.

Время между нажатиями отображает таблицу, в которой указано время в миллисекундах (мс), прошедшее с момента отпускания предыдущей кнопки до момента нажатия следующей.

В программе использованы методы подсчета дисперсии для определения разброса значений времени нажатия клавиш, нахождения медианы для определения «эталонных» показателей и среднего значения основных показателей.

Для начала пользователь должен ввести образец пароля. Далее необходимо несколько раз ввести пароль в поле «Тест пароля». Таким образом программа запомнит почерк владельца пароля.

Далее необходимо переключить режим в пункте Настройки > Сменить режим. Теперь, если вводить пароль в поле «Тест пароля», программа сверит уже имеющийся почерк его владельца с почерком ввода пользователя в этом режиме. На графике можно увидеть красные или зеленые точки на вершине каждого параметра, сопоставленные друг с другом. Красная точка обозначает, что данный параметр отличается от уже имеющегося в памяти почерка, а зеленые показывают совпадения.

Стоит заметить, что алгоритм допускает некую погрешность, которая вычисляется после нескольких пробных вводов владельцем. Чем большее количество раз пользователь вводил свой пароль, тем лучше его почерк запомнит программа и тем меньше будут погрешности.

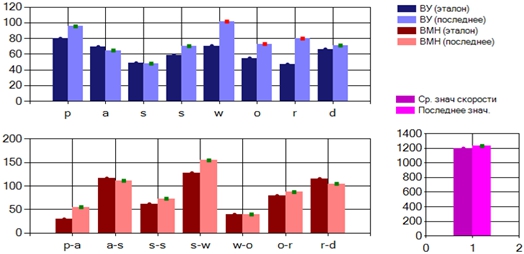

На рисунке 2 можно увидеть пример того, что владелец пароля прошел аутентификацию, имея лишь несоответствие во времени удержания клавиш «w», «o» и «r» (рис.2).

Рис. 2 – Владелец пароля прошел проверку

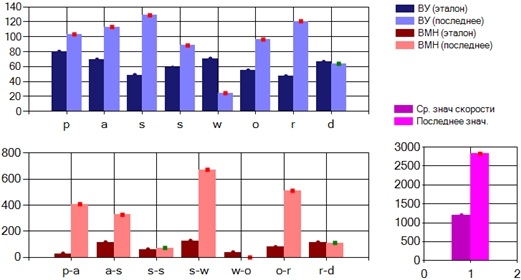

На рисунке 3 представлен результат попытки аутентификации другим человеком (рис. 3). Ему не удалось повторить почерк владельца, результаты показателей очень сильно отличаются. В частности, есть значительные отличия в средних значениях скорости, и времени нажатия клавиш.

Рис. 3 – Другой человек не смог повторить почерк владельца

При статистической обработке результатов апробации программы были выявлены следующие недочеты: ошибки I и II рода. В некоторых случаях темп ввода пароля пользователя совпадал с темпом злоумышленника, а также были выявлены недочеты в случае изменения состояния, смены клавиатуры испытуемого.

Существующие программные реализации методов распознавания клавиатурного почерка характеризуются недостаточной достоверностью идентификации и аутентификации и высокой вероятностью возникновения ошибок первого и второго

Существуют и другие аналоги программной реализации клавиатурного почерка. Например, авторская программа Игоря Агурьянова, которая способна сравнивать показатели нажатий одного пользователя в зависимости от состояния человека и смены клавиатуры. Но данная программа не предназначена для аутентификации, так как сравнение показателей в вышеупомянутой программе происходит исключительно для одного пользователя. Таким образом, «Клавиатурный почерк» имеет более расширенный функционал.

В дальнейшем планируется доработка программы «Клавиатурный почерк»: улучшение алгоритма распознавания, повышение точности таймера.

Клавиатурный почерк, как утверждают специалисты по безопасности, представляет собой огромное поле для дальнейших исследований. И не смотря на угрозу полной деанонимизации, нельзя не признать, что в качестве инструмента защиты эта технология невероятно эффективна.

Список литературы / References

- Сарбуков А. Е. Аутентификация в компьютерных системах / А.Е. Сарбуков, А.А. Грушко // Системы безопасности. – 2003. – № 5(53). – С. 118–122.

- Задорожный В. Обзор биометрических технологий / В.Задорожный // Защита информации. Конфидент. – 2003. – № 5. – С. 26–29.

- Довгаль В.А. Захват параметров клавиатурного почерка и его особенности /А.В. Довгаль // Материалы всероссийской научно-практической конференции «Информационные системы и технологии в моделировании и управлении». – Изд-во Типограф. «Ариал», 2017.–С.230-236.

- Калужин А.С. Подтверждение личности пользователя по его клавиатурному подчерку /А.С. Калужин, Д.Д. Рудер // Известия Алтайского государственного университета. – 2015. – Т. 1. – №85. – С. 158-162.

- Брюхомицкий Ю.А. Гистограммный метод распознавания клавиатурного подчерка / Ю.А. Брюхомицкий // Известия Южного федерального университета. Технические науки. – 2010. – Т. 11. – №112. – С. 55-62.

- Мазниченко Н.И. Анализ возможностей систем автоматической идентификации клавиатурного подчерка / Н.И. Мазниченко, М.В. Гвозденко // Вестник Национального технического университета Харьковский политехнический институт. Серия: Информатика и моделирование. – 2008. – №24. – С. 77-81.

- Сидоркина И.Г. Три алгоритма управления доступом к КСИИ на основе распознавания клавиатурного подчерка оператора / И.Г. Сидоркина, А.Н. Савинов // Вестник Чувашского университета. – 2013. – Т.3. – №3. – С. 239-301.

- Еременко А.В. Двухфакторная аутентификация пользователей компьютерных систем на удаленном сервере по клавиатурному почерку / А.В. Еременко, А.Е. Сулавко // Прикладная информатика. – 2015. – Т. 6. – №60. – С. 48-59.

- Довгаль В.А. Обзор характеристик производительности наборов данных, используемых для обеспечения информационной безопасности на основе клавиатурного почерка / В.А. Довгаль // Вестник Адыгейского государственного университета. Серия 4: Естественно-математические и технические науки. – 2016. – Т. 4. – №191. – С. 157-163.

- Мартынова Л.Е. Исследование и сравнительный анализ методов аутентификации / Л.Е. Мартынова, М.Ю. Умницын, К.Е. Назарова и др.// Молодой ученый. – 2016. –№ 19 (123). – С. 90-93.

Список литературы на английском языке / References in English

- Sarbukov A. E. Autentifikaciya v kompyuternih sistemah [Authentication in computer systems] / A. E. Sarbukov, A. A. Grusho// Sistemi bezopasnosti [Security]. – 2003. – № 5(53). – Р.118–122. [in Russian]

- Zadorojnii V. Obzor biometricheskih tehnologii [An overview of biometric technologies] / V.Zadorojnii // Zaschita informacii. Konfident. [Protection of information. Confidant]– 2003. – № 5. – Р. 26–29. [in Russian]

- Dovgal V.A. Zahvat parametrov klaviaturnogo pocherka i ego osobennosti [Capture settings of the keyboard handwriting and its peculiarities] /A.V. Dovgal // Materiali vserossiiskoi nauchno_prakticheskoi konferencii «Informacionnie sistemi i tehnologii v modelirovanii i upravlenii»[ Materials of all-Russian scientific-practical conference "Informational systems and technologies in modeling and control"]. –Izd-vo Tipograf. «Arial», 2017.–P. 230–236. [in Russian]

- Kaluzhin A.S. Podtverzhdenie lichnosti pol'zovatelya po ego klaviaturnomu podcherku [Proof of identity of the user keyboard podderku] /A.S. Kaluzhin, D.D. Ruder // Izvestiya Altajskogo gosudarstvennogo universiteta [News of Altai state University]. – 2015. – T. 1. – № 85. – Р.158-162. [in Russian]

- Bryuhomickij YU.A. Gistogrammnyj metod raspoznavaniya klaviaturnogo podcherka [Histogram method of keyboard handwriting recognition] / YU.A. Bryuhomickij // Izvestiya Yuzhnogo federal'nogo universiteta. Tekhnicheskie nauki [News of southern Federal University. Technical Sciences]. – 2010. – T. 11. – №112. – Р. 55-62. [in Russian]

- Maznichenko N.I. Analiz vozmozhnostej sistem avtomaticheskoj identifikacii klaviaturnogo podcherka [The analysis of possibilities of automatic identification systems keyboard handwriting] / N.I. Maznichenko, M.V. Gvozdenko // Vestnik Nacional'nogo tekhnicheskogo universiteta Har'kovskij politekhnicheskij institut. Seriya: Informatika i modelirovanie [Bulletin of National technical University Kharkiv Polytechnic Institute. Series: information science and modelling]. – 2008. – № 24. – Р. 77–81. [in Russian]

- Sidorkina I.G. Tri algoritma upravleniya dostupom k KSII na osnove raspoznavaniya klaviaturnogo podcherka operatora [Three algorithms control access to the FIAC on the basis of the handwriting recognition keyboard operator] / I.G. Sidorkina, A.N. Savinov // Vestnik Chuvashskogo universiteta [Bulletin of the Chuvash University]. – 2013. – T.3. – №3. – Р. 239–301. [in Russian]

- Eremenko A.V. Dvuhfaktornaya autentifikaciya pol'zovatelej komp'yuternyh sistem na udalennom servere po klaviaturnomu pocherku [Two-factor authentication of users of computer systems on the remote server for keyboard handwriting] / A.V.Eremenko, A.E. Sulavko // Prikladnaya informatika [Applied Informatics]. – 2015. – T. 6. – № 60. – Р. 48–59. [in Russian]

- Dovgal' V.A. Obzor harakteristik proizvoditel'nosti naborov dannyh, ispol'zuemyh dlya obespecheniya informacionnoj bezopasnosti na osnove klaviaturnogo pocherka [An overview of the performance characteristics of data sets used for information security on the basis of keyboard handwriting] / V.A. Dovgal' // Vestnik Adygejskogo gosudarstvennogo universiteta. Seriya 4: Estestvenno-matematicheskie i tekhnicheskie nauki [The Bulletin of Adyghe state University. Series 4: Natural-mathematical and technical Sciences]. – 2016. – T. 4. – № 191. – Р. 157-163. [in Russian]

- Martynova L.E.. Issledovanie i sravnitel'nyj analiz metodov autentifikacii [A study and comparative analysis of authentication methods] / L.E. Martynova, M.YU. Umnicyn, K.E. Nazarova i dr. // Molodoj uchenyj [Young scientist]. – 2016. № 19 (123). – Р. 90-93. [in Russian]