Вернуться к статье

Кибербезопасность в менеджменте: стратегии защиты данных и управления рисками

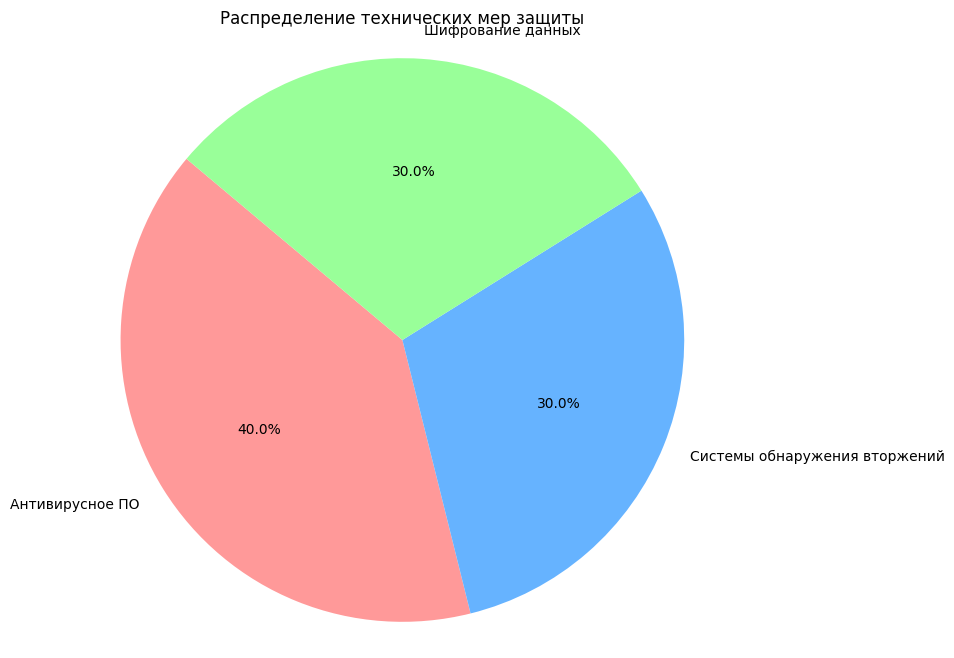

Рисунок 1 - Диаграмма распределения технических мер защиты

Примечание: разработано автором

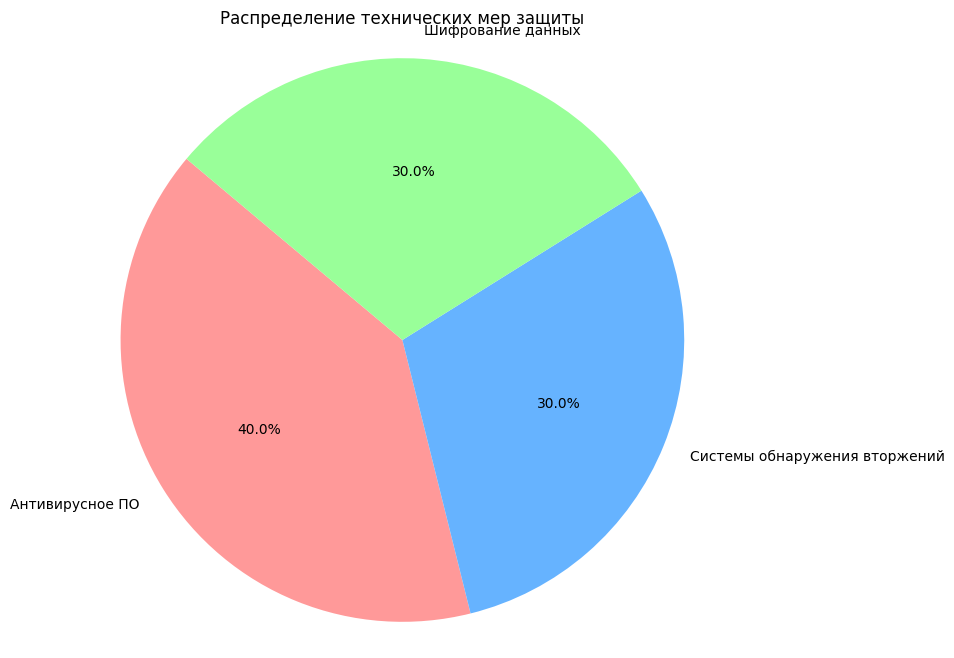

Рисунок 1 - Диаграмма распределения технических мер защиты

Примечание: разработано автором