КВАНТОВАЯ КРИПТОГРАФИЯ: КВАНТОВОЕ РАСПРЕДЕЛЕНИЕ КЛЮЧЕЙ

КВАНТОВАЯ КРИПТОГРАФИЯ: КВАНТОВОЕ РАСПРЕДЕЛЕНИЕ КЛЮЧЕЙ

Научная статья

Эттель В.А.1, Эм Т.А.2

1, 2 Карагандинский государственный технический университет - КарГТУ, Караганда, Казахстан

Аннотация

В статье рассмотрена система квантового распределения ключей, ее алгоритм, достоинства и недостатки, сформулированы перспективы развития таких систем.

Поставлены следующие задачи:

- Изучить теорию квантового распределения ключей.

- Проанализировать QKD и выявить его преимущество и недостатки.

- Изучить перспективы развития квантового распределения ключей.

Ключевые слова: квантовое, ключ, аутентификация, расстояние, пропускная способность.

Квантовое распределение ключей (Quantum Key Distribution — QKD) позволяет безопасное согласование ключей по открытому каналу связи, используя квантово-механические системы. QKD развивается по двум основным направлениям, которые легли в основу всех разработанных протоколов квантового распределения ключей:

- квантовое перепутывание (запутывание);

- кодирование квантового состояния одиночной частицы, базируясь на принципе невозможности различить абсолютно надежно два ортогональных квантовых состояния.

Во всех протоколах можно выделить 3 основных этапа: согласование ключа, аутентификация и использование ключа.

Ключ, в свою очередь, также формируется в несколько этапов:

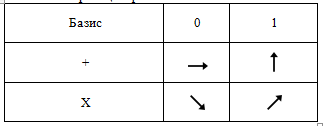

Этап 1: Предположим, что у нас есть 2 пользователя Алиса и Боб. Алиса случайным образом выбирает один из базисов (прямолинейный (+) или диагональный (X)), внутри базиса выбирает одно из состояний, соответствующее 0 или 1 и далее посылает фотоны Бобу (рисунок 1):

| | | / | - | \ | - | - | / | | | | |

Рисунок 1 – Фотоны с различной поляризацией

Этап 2: Боб в свою очередь, независимо от Алисы, также случайным образом выбирает базис для каждого поступающего фотона (рисунок 2):

| + | + | X | X | + | X | X | X | + |

Рисунок 2 – Выбранный тип измерений

Затем Боб сохраняет результаты измерений (рисунок 3):

| | | - | / | \ | - | / | / | / | | |

Рисунок 3 – Результаты измерений

Этапы 3: Боб по открытому общедоступному каналу связи сообщает, какой тип измерений (базис) был использован для каждого фотона, при этом результаты измерений остаются в секрете;

Этап 4: Алиса сообщает Бобу, также по открытому каналу, какие базисы были выбраны в соответствии с исходным измерением Алисы (рисунок 4):

| * | * | * | * | * |

Рисунок 4 – Случаи совпадения базисов

Этап 5: Оставляют только те случаи, в которых базисы совпали. Эти случаи преобразуют в биты (0 и 1), и получается, таким образом, ключ (рисунок 5):

| | | \ | - | / | | | ||||

| 1 | 0 | 0 | 1 | 1 |

Рисунок 5 – Полученный ключ

Таблица 1 – Состояние поляризации фотона в зависимости от базиса и значения бита

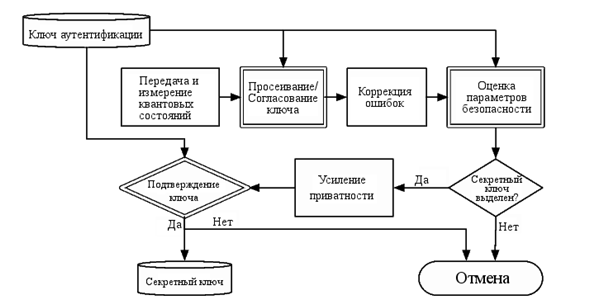

Однако, поскольку идеальных каналов связи не существует, необходимы дополнительные процедуры по усилению секретности, а также поиска ошибок. Для этого вводятся дополнительная стадия – аутентификация. Аутентификация позволяет стороне удостовериться, что сообщение было прислано от определённой стороны, на случай избегания атаки "человека посредине".

В QKD применяется 2 способа осуществления аутентификации:

- аутентификация с симметричным ключом, которая обеспечивает стойкую аутентификацию, ценой необходимости иметь предустановленную пару симметричных ключей;

- аутентификация с открытым ключом.

Рисунок 6 - Диаграмма, описывающая квантовое распределение ключей

На рисунке 6 изображена диаграмма, описывающая квантовое распределение ключей, где этапы, требующие аутентификации обведены двойной рамкой.

QKD описывается его сторонниками как «безусловно безопасное», хотя существует ряд условий, которые должны быть удовлетворены для того чтобы квантовое распределение ключей можно было назвать «безопасным», это:

- квантовая механика верна, т.к. QKD основывается на унитарности и

линейности квантовой механики. Т.е. невозможно создать точную копию неизвестного квантового состояния без воздействия на исходное состояние, которое может быть легко обнаруженным легальным пользователем;

- аутентификация является стойкой;

- используемые устройства безопасны.

В квантовом распределении ключей есть два существенных ограничения – расстояние и пропускная способность. Эти ограничения связаны с природой квантовомеханических состояний. При передаче ключей на большие расстояния фотоны теряются из-за шумов и декогеренции, снижая пропускную способность.

На сегодняшний день максимально преодоление расстояния по оптоволоконной линии составило свыше 184,6 км и в свободном пространстве - 144 км с пропускной способностью 12,8 бит/сек. Пропускная способность на таких больших расстояниях очень низкая. Однако, при длине волокна в 1 км, пропускная способность составила свыше 4Мб/сек, а на расстоянии 20 км – 1 Мб/сек.

Тенденции развития систем QKD на ближайшие годы:

- создание квантовых каналов с уплотнением по длине волны (до нескольких десятков каналов в одном волокне);

- повышение скорости формирования ключей (до значений около 50 Мбит/с);

- увеличение протяжённости квантовых каналов связи (устойчивое превышение 100-километровой дальности) при наличии высокой пропускной способности;

- снижение уровня ошибок в «сырых» ключах (до значений в единицы процентов);

- расширение областей практического внедрения (вплоть до уровня малого бизнеса).

Вывод: квантовое распределение ключей обеспечивает долговременную конфиденциальность для зашифрованной информации. По сравнению с открытыми ключами защищенность основывается на фундаментальных физических законах и принципах; также оно не подвержена проблемам с построением квантового компьютера. К недостаткам можно отнести высокую стоимость, необходимость выделенного оборудования и линий связи, причем, только оптические каналы связи, низкую пропускную способность при большом расстоянии.

Список литературы / References

- Bennett C. H. Experimental Quantum Cryptography / C. H. Bennett, F. Bessette, G. Brassard et al. // Journal of Cryptology vol.5, no.1, 1992, pp. 3-28.

- Schmitt-Manderbach. Experimental demonstration of free-space decoy-state quantum key distribution over 144 km / Schmitt-Manderbach, et al.

- Голубчиков Д.М. Применение квантовых усилителей для съема информации с квантовых каналов распределения ключа / Д.М. Голубчиков // Известия ТТИ ЮФУ. №1(78) С.119.

- Красавин В. Квантовая криптография / В. Красавин.

- Курочкин В.Л. Экспериментальная установка для квантовой криптографии с одиночными поляризованными фотонами / В.Л. Курочкин, И.И. Рябцев, И.Г. Неизвестный // Журнал технической физики. 2005. Вып. 6, том 75.